Passwort Cracking

12. April 2020

MIMI-DUCK

16. April 2020

Passwort Cracking

12. April 2020

MIMI-DUCK

16. April 2020Hardware Keylogger mit WiFi-Zugang

Eine der schnellsten und leider auch einfachsten Möglichkeiten sensible Informationen wie bspw. Passwörter abzufangen, stellen Keylogger dar.

Keylogger sind in Soft- und Hardware-Varianten verfügbar, die meisten Software-Keylogger können mit einer gut umgesetzten Cyber-Resilienz-Strategie eingedämmt werden.

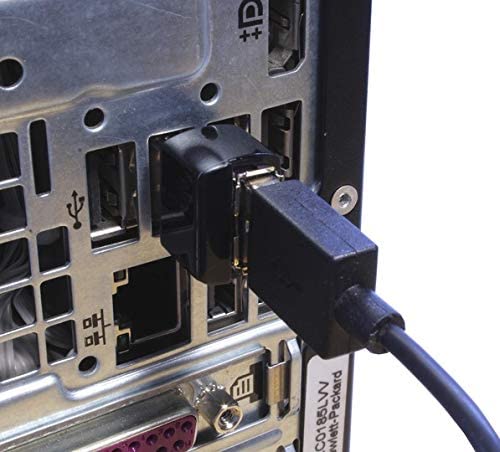

Bei Hardware-Keylogger wird die Thematik leider schon schwieriger, wenn man sich diese bspw. anhand eines Keelog AirDrive Forensic Hardware-Keyloggers* ansieht.

Zum einen sind die Keelog Hardware-Keylogger* mittlerweile sehr klein

und somit auch schwerer zu erkennen.

Um auf die gespeicherten Daten zuzugreifen, ist zudem KEIN physischer Zugriff mehr nötig, da Keelog* den Hardware-Keylogger mit einem WiFi-Modul ausgestattet hat.

Dies bedeutet, dass mittels Web-Browser auf die protokollierten Tastatureinschläge zugegriffen werden kann.

Dies ist natürlich höchst problematisch, da durch diese Möglichkeiten solche Geräte im Mainstream angekommen sind, weil faktisch jeder mit so einem System umgehen kann.

ACHTUNG!

Ich möchte an dieser Stelle lediglich die Gefahr, die heutzutage von solchen Technologien ausgeht, aufzeigen und niemanden dazu animieren, solche Möglichkeiten für kriminelle Zwecke einzusetzen!

An dieser Stelle ist noch zu erwähnen, dass das Abhören bzw. jegliche Form der Computerschnüffelei verboten ist und kriminelle Handlungen, welche zu Strafverfolgungen führen können, darstellen.

Wie kann man sich vor solchen Angriffen schützen?

- es dürfen keine Sicherheitseinstellungen auf den Systemen manipuliert werden

- soweit möglich, sollten Passwort-Manager genutzt werden, da aufgrund der „Autfill-Funktion“ eines Passwort-Safes das Passwort meist nicht eingegeben werden muss

(Keylogger können im Regelfall nur das mitlesen, was auch tatsächlich eingetippt wird) - Einstatz von Multi-Faktor-Authentifizierung

- Regelmäßige Überprüpfung der Computer- und/oder Notebook-Anschlüsse

- sofern verdächtig aussehenden Zwischenstecker gefunden werden, sollte sofort die IT-Abteilung informiert werden

- bei besonders sensible Eingaben kann bspw. die virtuelle Tastatur oder der Windows Secure Desktop verwendet werden

- Sensibilisierung der Mitarbeiter

Die mit Sternchen (*) gekennzeichneten Links in diesem Beitrag sind sogenannte Affiliate-Links (Provisions-Links). Wenn Sie auf so einen Affiliate-Link klicken und über diesen Link einkaufen, bekommen wir von dem betreffenden Online-Shop oder Anbieter eine Provision. Für Sie verändert sich der Preis nicht. Weitere Informationen finden Sie in unserer Datenschutzerklärung.